Finde the cat (Part 9)

Продолжим разбор деталей по форензике на крупнейшей в Казахстане конференции на тему ИБ — KazHackStan 2018

Напомню, задач было 11: Brain, Finde the cat, FTP-authentication, Reversing Python, Steganography 2, Steganography 3, Steganography 4, Steganography 5, WTFilee, Command & Control, Command & Control2

Итак, по легенде: «Задание:Find the cat

Points: 15

Описание: Кошек президента похитили сепаратисты. Подозреваемый с USB-ключом был арестован. Необходимо проанализировать этот ключ и выяснить, где находятся кошки.

helfrantzkirch…»

Одно из самых приближенных к реальной жизни заданий по форензике. Осталось вспомнить все то, чему учили в EC-Council, когда учили CHFI.

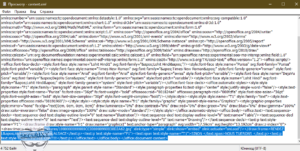

Итак, мы имеем файл chall9 размером 131 мегабайт. По обыкновению смотрим текстовиком чтобы понять с чем мы имеет дело:

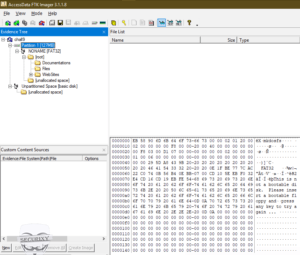

Это имидж или дамп памяти, в форензике первоистественное приложение для работы со слепками это AccessData Forensic Toolkit (FTK) — программное обеспечение для проведения компьютерных экспертиз, обеспечивает анализ дампа оперативной памяти, использует мощный инструмент поиска, осуществляет архивацию данных и проводит полное исследование компьютера в рамках судебной экспертизы.

В состав пакета AccessData Forensic Toolkit входят программные средства:

- Forensic Toolkit – программа с мощной системой поиска для проведения комплексной компьютерной криминалистика.

- Oracle Database – встроенная база данных

- FTK Imager – программа для создания образа диска

- RegistryViewer – программа для анализа реестра

- KFF – библиотека хэшей (более 45 млн. хэшей)

- Password Recovery Toolkit – мощное программное средство для восстановления паролей более 100 приложений

- DNA (Distributed Network Attack) – программный продукт для повышения производительности при восстановлении паролей, позволяющий использовать компьютерную сеть

- Licence Mamager – сервисная программа для контроля состояния лицензий

По ссылке выше доступен ISO образ объемом ~ 4 Gb, нам нужен только FTK Imager, скачать можно здесь.

Я проверил все интересные файлы pdf, doc, jpg, png — а котенка все нет. Зато были обнаружены интересы хозяина флешки, он смотрел информацию об iPhone 4S, книги на Amazon, информацию об Эльзасской Советской Республике и о регионах Франции, а так же использовал в качестве продукта по работе с офисными файлами — LibreOffice.

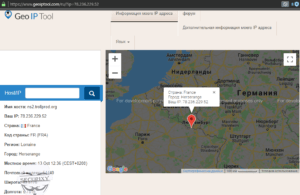

В основных файлах находим геоданные и IP-адрес 78.236.229.52 и начинаем анализировать:

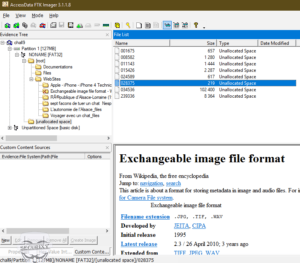

Проанализировав Base64 изображенния, понимаеш что это статья с Википедии, прямых улик не находим и продолжаем анализировать дальше…

Были проверены так же удаленные файлы

Среди имеющихся папок и файлов ничего интересного не найдено, давайте проверим неразмеченную область, мб там будут какие то улики

В файле 015426 видим начало 50 4B 03 04, а это господа вероятнее всего архив

Экспортируем и проанализировав находим котенка

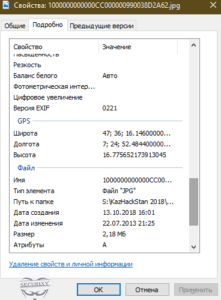

Мы догадываемся, судя по тому, что снимок сделан с помощью iPhone — должны быть геоданные снимка и находим их:

Примерно так происходит и в реальной жизни…

!Если Вам понравилась эта статья, присоединяйтесь к нам на Телеграм канал, всегда будете на волне всего самого интересного!

Присоединяйтесь… пользователей